- Категория

- IT и Телеком

- Дата публикации

- Переключить язык

- Читати українською

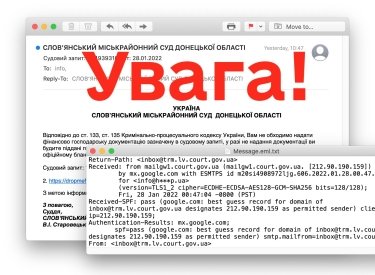

С электронных адресов украинских судов рассылают вирусный спам

С официальных электронных адресов органов судебной власти Украины рассылаются спам-сообщения с якобы судебными запросами.

Об этом на своей странице в Facebook сообщил руководитель организации "Электронная демократия" и экс-советник руководителя аппарата по вопросам IT Верховной Рады Украины Владимир Фленц.

По его словам, при открытии письма загружается вредоносное программное обеспечение (вирус).

Эксперт отметил, что с высокой вероятностью это может быть продолжением массированных кибератак, состоявшихся 13 – 14 января.

"Проблему усугубляет то, что рассылка осуществляется с настоящих почтовых серверов судебной власти. Таким образом письма проходят спам-фильтры и вызывают гораздо большее доверие. Возможно, скомпрометированы только отдельные адреса судов, хотя не стоит исключать, что может быть скомпрометирован весь почтовый сервер", – написал Фленц.

В частности, вирусные письма приходили с электронных адресов Трускавецкого горсуда Львовской области и Славянского горрайонного суда Донецкой области.

"Учитывая многочисленные обращения об осуществлении спам-рассылки с официального электронного адреса Трускавецкого городского суда Львовской области, сообщаем, что Трускавецким городским судом Львовской области из ящика [email protected] не посылались судебные запросы и не осуществлялась какая-либо рассылка 28 января 2022 года", – сообщили в Трускавецком суде.

Фленц подчеркнул, что нужно внимательно относиться к подобным письмам, и не переходить по ссылкам, особенно если сейчас никто из адресатов не участвует в судебных делах.

В свою очередь, в правительственной команде реагирования на компьютерные чрезвычайные события Украины CERT-UA зафиксировали факт массового распространения электронных почтовых сообщений, содержащих ссылки на защищенные паролем RAR и/или ZIP архивы (например, "Судебный запрос №997836477463567677828") на публичных сервисах Google Drive и DropMeFiles

"В случае загрузки, распаковки и запуска содержимого архива на компьютер жертвы будет установлена легитимная программа Remote Utilities, которая предоставит скрытый удаленный доступ к устройству третьим лицам. Способность программы обновлять активность после перезагрузки компьютера обеспечивается путем создания службы RManService", – говорится в сообщении.

В CERT-UA отмечают, что подобные кибератаки являются систематической активностью, проводимой в отношении государственных органов Украины (но не исключительно) и отслеживаются CERT-UA по идентификатору UAC-0096.

Для удаления вредоносного приложения специалисты CERT-UA рекомендуют остановить сервис RManService, удалить каталог "%PROGRAMFILES(X86)%\Remote Utilities – Host\" и удалить ключ реестра HKLM\SOFTWARE\Usoris.

"Перед тем как открыть письмо, найдите телефон соответствующего суда и уточните, рассылают ли они подобный запрос", – заявили эксперты.

Напомним, в ночь с 13 на 14 января хакеры атаковали ряд сайтов украинских министерств. В результате перестали работать веб-страницы Минобразования, МИД, ГСЧС, Кабмина.

В Минцифры официально заявило, что "все доказательства указывают на то, что за крупнейшей за 4 года кибератакой на сайты украинских госструктур стоит Россия".

В США также отреагировали на хакерскую атаку, заявив, что дадут "надлежащий ответ" России, если получат доказательства того, что именно эта страна стоит за попыткой взлома госсайтов.