- Категорія

- ІТ та Телеком

- Дата публікації

З електронних адрес українських судів розсилають вірусний спам

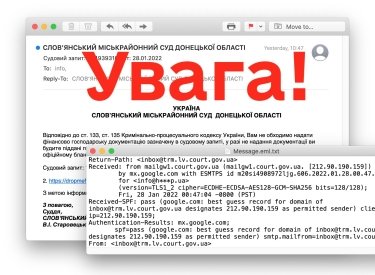

З офіційних електронних адрес органів судової влади України розсилаються спам-повідомлення з нібито судовими запитами.

Про це на своїй сторінці у Facebook повідомив керівник організації Електронна демократія та екс-радник керівника апарату з питань IT Верховної Ради України Володимир Фленц.

За його словами, під час відкриття листа завантажується шкідливе програмне забезпечення (вірус).

Експерт зазначив, що з високою ймовірністю це може бути продовженням масованих кібератак, що відбулися 13 – 14 січня.

Підписуйтесь на Telegram-канал delo.ua"Проблему посилює те, що розсилка відбувається зі справжніх поштових серверів судової влади. Таким чином листи проходять спам-фільтри та викликають набагато більшу довіру. Можливо, скомпрометовані лише окремі адреси суден, хоча не варто виключати, що може бути скомпрометовано весь поштовий сервер", – написав Фленц.

Зокрема, вірусні листи надходили і до електронних адрес Трускавецького міськсуду Львівської області та Слов'янського міськрайонного суду Донецької області.

"З огляду на численні звернення про здійснення спам розсилки з офіційної електронної адреси Трускавецького міського суду Львівської області, повідомляємо, що Трускавецьким міським судом Львівської області зі скриньки [email protected] не надсилалися судові запити та не здійснювалось будь-яке розсилання 28 січня 2022 року", – повідомили у Трускавецькому суді.

Фленц наголосив, що потрібно уважно ставитися до подібних листів, і не переходити за посиланнями, особливо якщо зараз ніхто з адресатів не бере участі у судових справах.

У свою чергу, в урядовій команді реагування на комп'ютерні надзвичайні події України CERT-UA зафіксували факт масового поширення електронних поштових повідомлень, що містять посилання на захищені паролем RAR та/або ZIP архіви (наприклад, "Судовий запит №997836477463567677828"). публічних сервісах Google Drive та DropMeFiles

"У разі завантаження, розпакування та запуску вмісту архіву на комп'ютер жертви буде встановлено легітимну програму Remote Utilities, яка надасть прихований віддалений доступ до пристрою третім особам. Здатність програми оновлювати активність після перезавантаження комп'ютера забезпечується шляхом створення служби RManService", - йдеться у повідомленні.

У CERT-UA зазначають, що подібні кібератаки є систематичною активністю, що проводиться щодо державних органів України (але не виключно) і відстежуються CERT-UA за ідентифікатором UAC-0096.

Для видалення шкідливої програми фахівці CERT-UA рекомендують зупинити сервіс RManService, видалити каталог "%PROGRAMFILES(X86)%\Remote Utilities – Host\" та видалити ключ реєстру HKLM\SOFTWARE\Usoris.

"Перед тим, як відкрити листа, знайдіть телефон відповідного суду й уточніть, чи розсилають вони подібний запит", - заявили експерти.

Нагадаємо, у ніч з 13 на 14 січня хакери атакували низку сайтів українських міністерств. В результаті перестали працювати веб-сторінки Міносвіти, МЗС, ДСНС, Кабміну.

У Мінцифри офіційно заявило, що "всі докази вказують на те, що за найбільшою за 4 роки кібератакою на сайти українських держструктур стоїть Росія".

У США також відреагували на атаку хакерів, заявивши, що дадуть "належну відповідь" Росії, якщо отримають докази того, що саме ця країна стоїть за спробою злому держсайтів.